La cybersécurité industrielle s’impose aujourd’hui comme un pilier de la résilience des entreprises.

Lors d’une conférence de la Tech Week 2025, deux ingénieurs chez KAIZEN Solutions, Florian BARROIS et Florian DEWAILLY en mission chez Schneider Electric, ont partagé leur expérience autour d’un sujet essentiel : le pentest industriel, ou test d’intrusion appliqué à l’environnement OT (Operational Technology).

Une pratique technique, rigoureuse et stratégique, au cœur de la protection des systèmes critiques.

Les intervenants illustrent cette pratique avec deux cas emblématiques : Modbus, protocole historique non sécurisé, et Stuxnet, attaque ayant provoqué des effets physiques sur des automates.

Comprendre le pentest industriel : qu’est-ce que c’est ?

Le terme « pentest » est la contraction directe de penetration testing. En français, il s’agit d’un test d’intrusion, c’est-à-dire une simulation d’attaque en conditions réelles.

L’objectif n’est pas de nuire, mais de déceler les vulnérabilités pour les remonter aux propriétaires des systèmes et renforcer la sécurité avant qu’un attaquant ne puisse les exploiter.

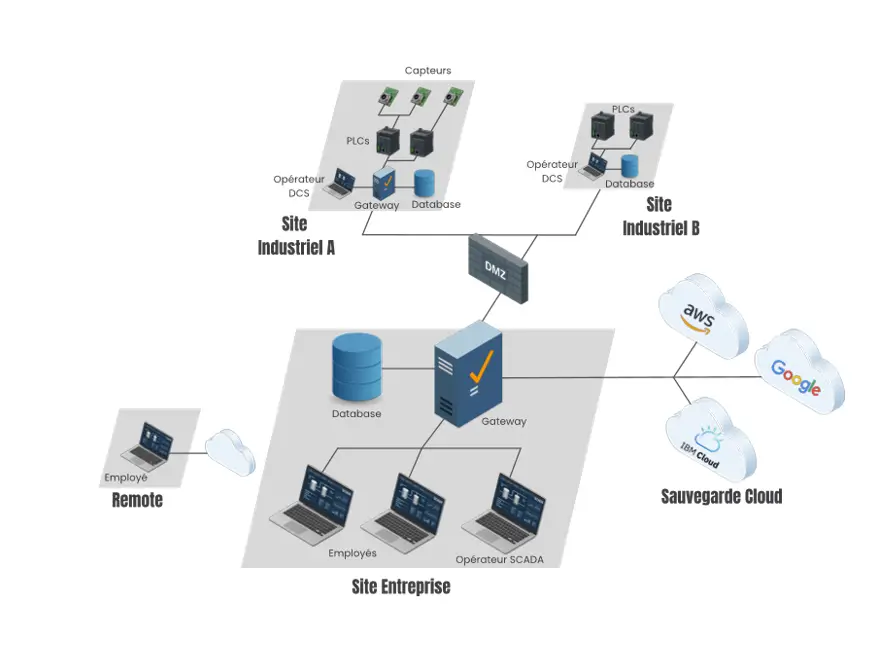

Contrairement à l’IT classique, le monde industriel (OT pour Operational Technology) implique différents systèmes physiques : automates programmables (PLC), capteurs, superviseurs SCADA, et réseaux de production. Ces environnements requièrent une approche spécifique : ici, la disponibilité prime sur la confidentialité.

Une usine à l’arrêt, c’est une perte économique immédiate, parfois de plusieurs millions d’euros, comme l’a illustré l’épisode WannaCry en 2017 chez Renault.

Les contraintes des environnements industriels

L’OT est un monde complexe, hétérogène et ancien.

Il n’est pas rare de trouver des automates âgés de 20 à 30 ans, encore pleinement fonctionnels, mais conçus à une époque où la cybersécurité n’était pas une préoccupation.

L’application d’un correctif logiciel, qu’elle implique la mise à jour d’un poste ou l’arrêt d’une chaîne, est souvent incompatible avec la continuité opérationnelle.

Les protocoles de communication, tels que Modbus ou BACnet, posent également problèmes : ils ne comportent ni chiffrement ni authentification.

Ces failles structurelles exposent les systèmes industriels à des risques d’intrusion ou de sabotage qui dépassent largement la sphère numérique.

Des impacts multiples de l’environnement industriel

Une cyberattaque sur un système industriel peut générer des dommages économiques, opérationnels et humains.

Une usine à l’arrêt, c’est une perte financière directe. Une centrale électrique coupée, c’est un réseau entier à rééquilibrer.

- Sur le plan opérationnel, un automate compromis peut envoyer des ordres aberrants : faire tourner une pompe trop vite, maintenir une vanne ouverte, ou élever une température critique.

- Sur le plan humain, les conséquences peuvent être graves : explosions, émissions de gaz toxiques, ou accidents sur site.

L’exemple de Stuxnet en Iran reste emblématique : le but de l’attaque était d’accélérer dangereusement les centrifugeuses des centrales nucléaires tout en remontant des données falsifiées aux ingénieurs via les automates afin qu’ils ne se doutent de rien.

Le message est clair : une attaque OT ne reste jamais virtuelle. Elle a des effets physiques immédiats.

Quand le contexte géopolitique s’en mêle

Dans un contexte international tendu, les infrastructures industrielles deviennent des cibles stratégiques.

En 2015, l’attaque du réseau électrique ukrainien via les malwares BlackEnergy et Industroyer a privé des centaines de milliers de foyers d’électricité en plein hiver.

Ces opérations visent à affaiblir un pays sans tir réel, en désorganisant ses infrastructures critiques : transport, énergie, eau potable, santé.

Ainsi, le test industriel dépasse le cadre de l’entreprise : il devient un enjeu de sécurité nationale.

Identifier les failles et évaluer la robustesse des systèmes, c’est contribuer à la résilience d’un pays tout entier.

.webp)

La méthodologie du test d’intrusion

Le processus d’un test d’intrusion suit des étapes méthodiques, similaires à celles du pentest IT :

- Définition du périmètre et du contexte : établissement du cadre légal, choix du niveau d’information (blackbox, whitebox), définition des attentes du client.

- Reconnaissance : collecte d’informations publiques (employés clés, dépôts de code, adresses exposées).

- Cartographie/Énumération : identification des services, ports ouverts, endpoints web, versions technologiques.

- Identification de vulnérabilités : analyse des vulnérabilités connues via les bases CVE (Common Vulnerabilities and Exposures)

- Exploitation : tentative d’accès à des informations sensibles

- Post-exploitation : les actions dépendent de ce qui a été décidé avec le responsable système, on peut mettre de la persistance ou il peut y avoir du mouvement latéral avec escalade de privilèges par exemple

- Rapport : documentation des vulnérabilités, évaluation via le score CVSS (Common Vulnerabilities Security Scoring), et recommandations précises.

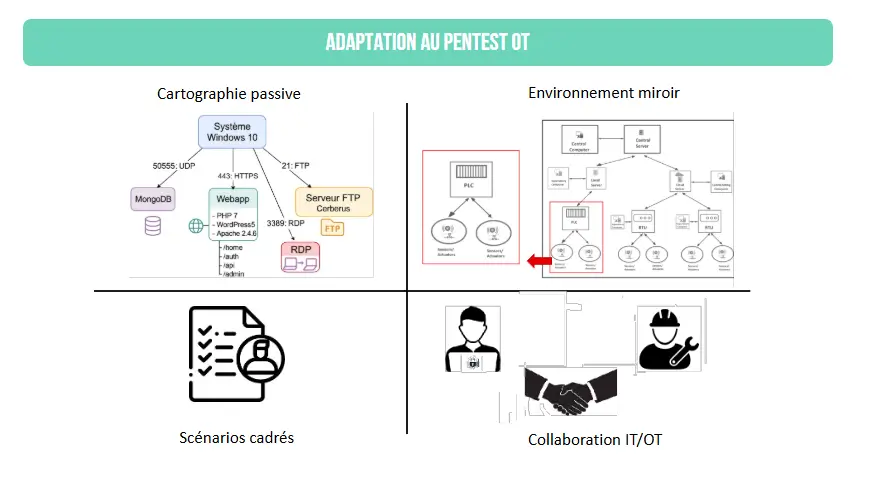

Dans le contexte industriel, ces étapes nécessitent une prudence accrue.

Un simple scan réseau peut saturer un système, voire interrompre une production.

C’est pourquoi il est préférable de ne pas agir directement sur les environnements de production, par exemple en mettant en place un environnement miroir répliquant le système réel dans un laboratoire, afin de tester sans risque.

Les vecteurs d’attaque OT

Les attaques ciblant les systèmes industriels dépassent le cadre IT classique.

Elles peuvent viser :

- Les capteurs, pour falsifier les données de télémétrie ;

- Les automates (PLC), pour modifier le comportement prévu et déclencher des actions physiques anormales ;

- Les superviseurs SCADA/DCS, qui peuvent être sujets à des failles au niveau logiciel ;

- Les réseaux industriels non segmentés, souvent trop larges et laissant un intrus virtuel naviguer librement ;

- Et surtout, la convergence IT/OT, aujourd’hui point d’entrée de 75 % des attaques, souvent en raison de mauvaises configurations.

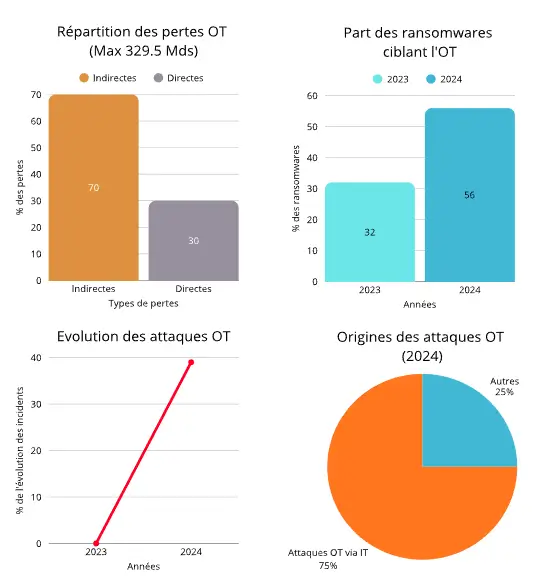

Selon le rapport Dragos 2025, les pertes liées à ces cyberattaques atteignent 329,5 milliards de dollars, dont 70 % dues à des arrêts de production. Cette statistique à elle seule explique pourquoi les ransomware contre l’OT explosent : chaque minute que prend l’entreprise pour payer la rançon lui coute extrêmement cher dû à l’arrêt de production. Il devient donc vite tentant pour l’entreprise de payer la rançon, même si la somme est conséquente.

En un an, le nombre d’attaques a progressé de 39 %, confirmant l’importance d’une approche proactive et technique de l’activité de test.

Focus technique : le cas Modbus

Le protocole Modbus, créé en 1979, illustre bien les défis de la cybersécurité OT.

Il repose sur une communication master/slave, sans mécanisme d’authentification ni de chiffrement.

Historiquement utilisé en liaison série, il est désormais encapsulé dans des trames TCP.

Résultat : les requêtes et réponses circulent en clair sur le réseau, et un attaquant peut rejouer ou modifier des trames pour altérer le comportement des automates.

Cette vulnérabilité n’est pas théorique : des systèmes critiques français utilisent encore Modbus TCP dans leurs infrastructures.

La sécurisation passe donc par des surcouches TLS, une segmentation réseau stricte, et des contrôles d’intégrité systématiques.

Focus technique : Stuxnet

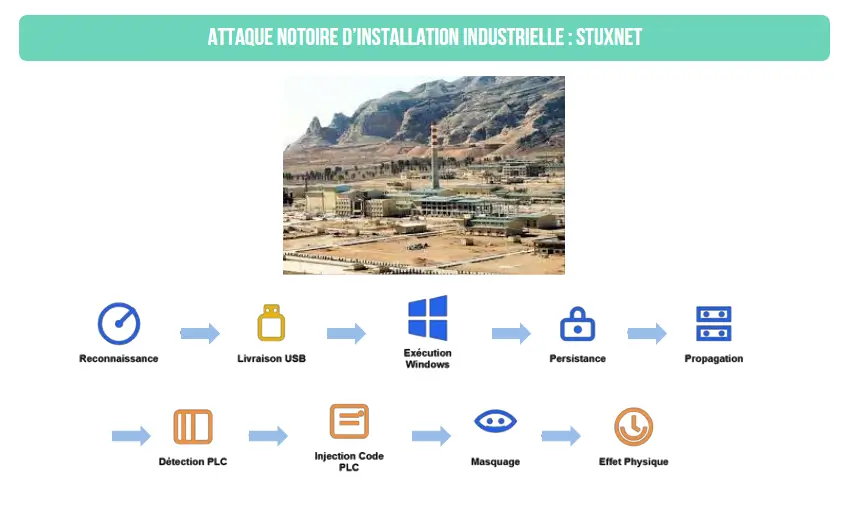

Dans la continuité de ce premier focus, Stuxnet, est l’un des exemples les plus marquants démontrant comment une attaque logicielle peut avoir des conséquences physiques sur une infrastructure industrielle.

Stuxnet est une attaque qui a visé une infrastructure nucléaire en Iran, près de la ville de Natanz.

L’objectif supposé était de ralentir le programme nucléaire iranien, et il est généralement admis que l’attaque aurait été menée par les États-Unis et Israël, même si cela n’a jamais été officiellement confirmé.

Ce qui rend ce cas particulièrement notable, c’est qu'il s’agit de la première véritable attaque OT d’envergure, qui fut menée pour des raisons géopolitiques, et dont le fonctionnement technique était très sophistiqué.

La propagation du malware s’est faite via une clé USB, probablement branchée par un opérateur ou une personne ayant accès au réseau interne.

Stuxnet exploitait plusieurs failles zero-day Windows pour contourner les protections, obtenir de la persistance et se propager automatiquement sur les systèmes adjacents — non pas comme un virus classique, mais comme un ver, capable de se diviser et de se diffuser dans le réseau.

L’un des aspects les plus impressionnants soulignés par les intervenants est que Stuxnet possédait un algorithme permettant d’identifier autour de lui les devices dont l’empreinte correspondait à un automate Siemens.

Une fois cet automate détecté, le ver pouvait injecter du code via des vulnérabilités RPC, afin de modifier son comportement.

Mais la partie la plus remarquable de l’attaque ne réside pas dans l’infiltration : elle réside dans la furtivité.

Les automates compromis envoyaient aux opérateurs des données de fonctionnement normales, alors que les centrifugeuses étaient réellement accélérées au-delà de leurs limites habituelles.

Cette injection de fausses données masquait complètement l’attaque en cours.

Concrètement, le malware a provoqué :

- une accélération des centrifugeuses

- une dégradation progressive des équipements

- tout cela sans alerter les systèmes SCADA, qui recevaient des informations falsifiées

Les intervenants insistent sur le fait que ce cas montre clairement que cybersécurité industrielle et sécurité physique peuvent être directement liées.

Stuxnet est l’illustration la plus concrète de cette convergence : une attaque purement logicielle, exploitant des failles numériques, mais capable d’entraîner des dommages mécaniques réels sur une infrastructure critique

Cinq leviers techniques pour la cybersécurité industrielle

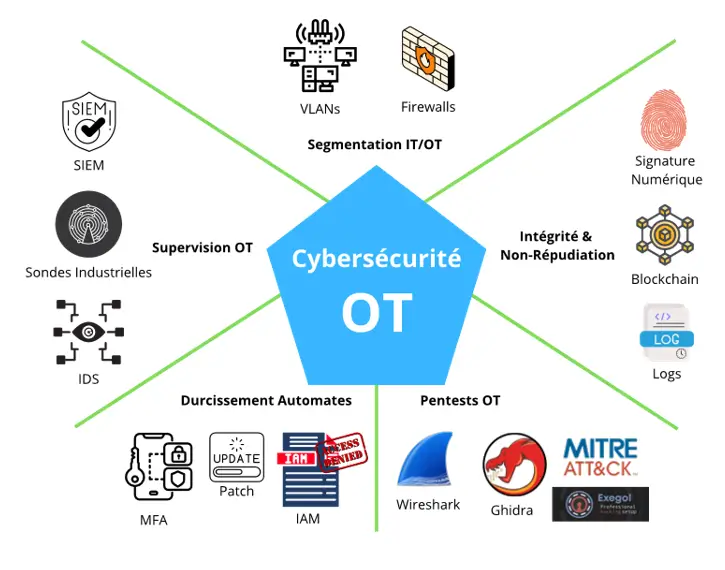

Face à la montée des menaces, les intervenants ont présenté cinq axes de défense :

- Segmentation IT/OT : définir des VLANs, appliquer des règles de pare-feu précises, cloisonner les environnements.

- Protocoles sécurisés : utiliser TLS ou des protocoles modernes, bannir les communications en clair.

- Supervision spécialisée OT : recourir à des solutions comme Claroty ou Dragos, capables d’analyser le trafic industriel en profondeur.

- Durcissement des automates : mises à jour régulières, mots de passe uniques, authentification multifactorielle.

- Résilience et entraînement : tester régulièrement la chaîne de réaction en cas d’incident.

Enfin, pour garantir l’intégrité des journaux, il existe des pistes innovantes comme stockage de logs dans la blockchain, garantissant l’immutabilité des preuves numériques.

Vers une convergence durable entre IT et OT

La cybersécurité industrielle n’est plus une discipline isolée.

La convergence entre technologies de l’information (IT) et technologies opérationnelles (OT) impose une collaboration continue entre développeurs, exploitants et experts sécurité.

Chaque mise à jour, chaque patch, chaque interconnexion doit être évaluée à la lumière de ses impacts métiers.

La valeur ajoutée du pentest industriel réside précisément là : offrir une vision d’attaquant du système, mêlant analyse technique et contexte opérationnel.

C’est une approche exigeante, où chaque protocole, chaque automate, chaque interaction physique peut devenir un point d’entrée critique.

Conclusion

Le pentest industriel n’est pas seulement un outil d’évaluation : c’est une démarche de résilience collective.

Face à des systèmes de plus en plus connectés, exposés et interdépendants, il devient essentiel de tester, documenter et patcher les vulnérabilités découvertes au sein de nos environnements industriels pour prévenir de potentielles attaques futures.

Ce travail de fond, à la croisée de la cybersécurité et de l’ingénierie, constitue une valeur technique et stratégique majeure pour la continuité des opérations et la sécurité nationale.

L’article vous a donné un aperçu des enjeux ?Dans la conférence, nos experts détaillent la méthodologie, illustrent les cas Modbus et Stuxnet en profondeur et partagent leur expérience terrain pour traiter du sujet.

Accédez à la vidéo pour découvrir l’intégralité de l’intervention :

SOURCES

| Data | Source |

| 75% d'attaques OT proviennent d'une brèche IT. | https://zeronetworks.com/blog/ot-security-trends-2025-escalating-threats-evolving-tactics |

| Évolution des attaques OT : +39 %. | https://www.itpro.com/infrastructure/what-is-operational-technology-ot |

| Part des ransomwares visant l'OT. (32% en 2023 vs 56% en 2024). | https://www.itpro.com/infrastructure/what-is-operational-technology-ot |

| Répartition des pertes OT : 70 % indirectes, pour un total pouvant atteindre 329,5 milliards de dollars. | https://www.dragos.com/2025-ot-security-financial-risk-report |

| 70 000 équipements OT exposés sur Internet. | https://arxiv.org/abs/2508.02375 |

| 1 424 attaques de ransomwares ont directement touché des industriels en 2024. | https://www.darkreading.com/threat-intelligence/2024-breaks-records-with-highest-ever-ransomware-attacks |

Retour aux articles