Sept ans de quasi-vide, puis neuf textes majeurs en trois ans. Le secteur industriel entre dans une nouvelle ère où la conformité cyber devient une condition de mise sur le marché, une responsabilité personnelle des dirigeants. L’enjeu est de bâtir un programme de conformité « pragmatique », aligné sur la gestion des risques, la gestion de crise, la protection des données personnelles et la maîtrise de la chaîne d’approvisionnement, tout en sécurisant l’accès au marché européen et à l’économie numérique .

De la pause réglementaire au choc systémique

Mais Pourquoi maintenant ?

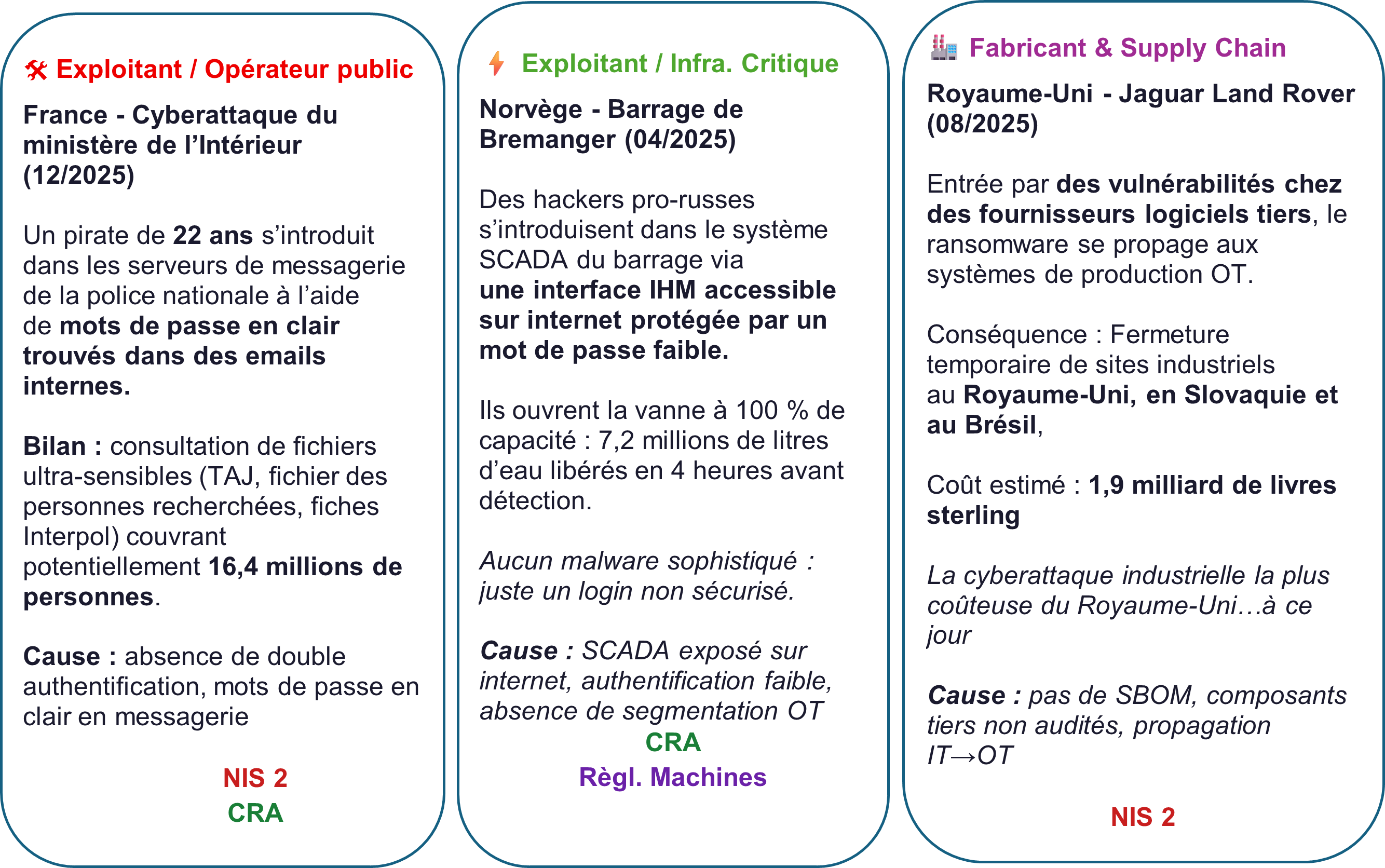

Comme on peut le voir à travers les derniers Panocrim du CLUSIF, notamment celui de 2026, la menace a franchi un seuil où elle touche simultanément la souveraineté, les infrastructures physiques avec des impacts forts sur notre économie.

Ces dernières années, la cybermenace a changé de nature : elle n’est plus opportuniste mais stratégique, géopolitique et industrielle.

Comme le souligne les derniers Panorama de la Cybercriminalité du CLUSIF et notamment celui de 2026, les infrastructures critiques, les données souveraines, les chaînes de production sont toutes ciblées avec des impacts forts sur notre économie. Les trois incidents ci-dessous illustrent, chacun sur un pan différent, pourquoi l’Europe a dû légiférer en urgence.

7 ans de pause….

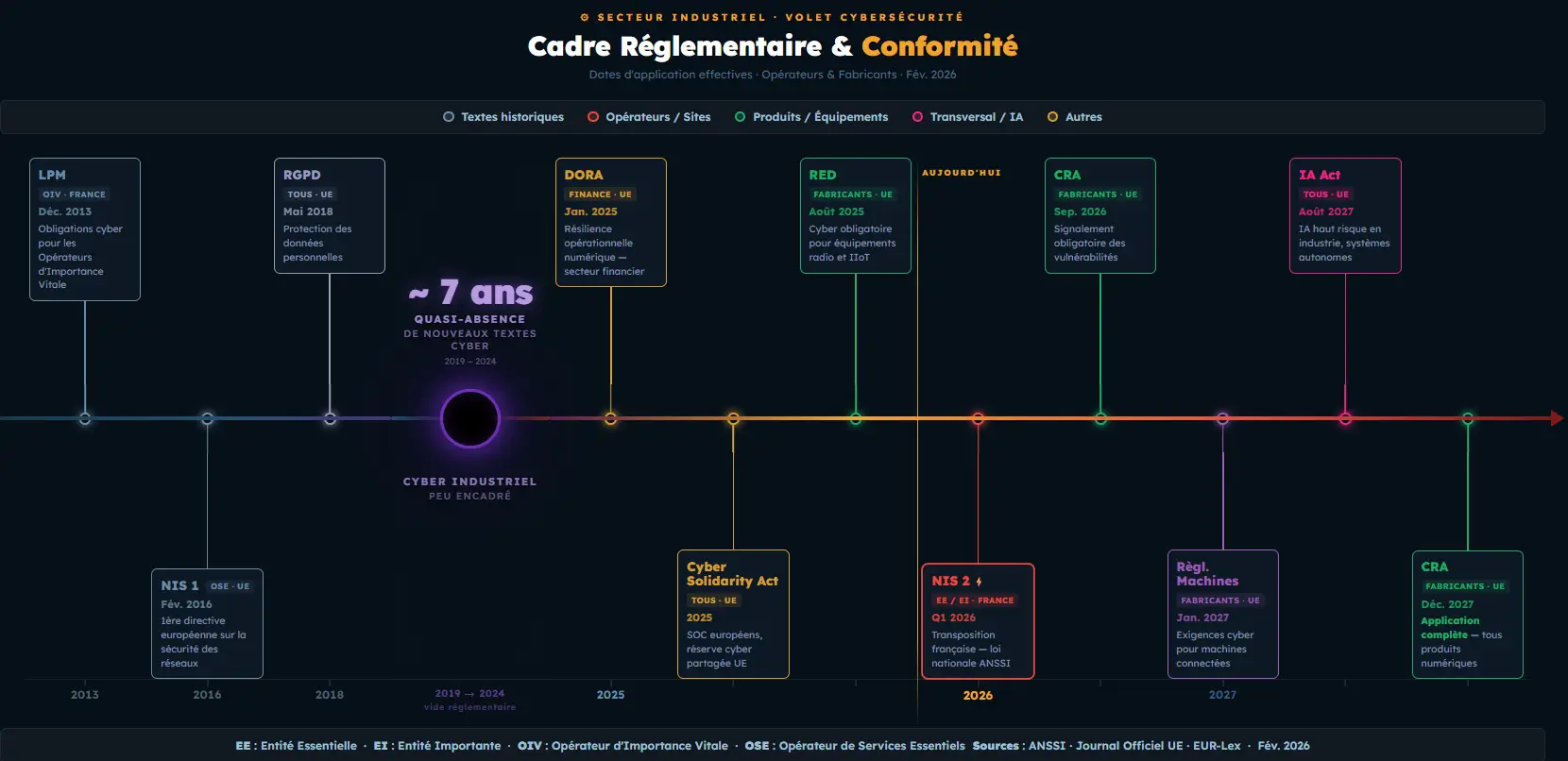

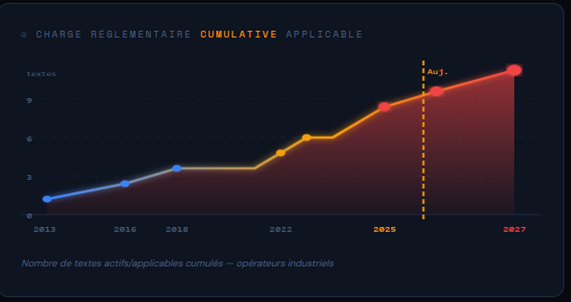

Entre l'entrée en vigueur du RGPD en mai 2018 jusqu'à début 2025, le cadre réglementaire européen applicable à la cybersécurité industrielle est resté quasi figé.

Un seul texte majeur structurait l'essentiel des obligations : la directive NIS 1 de 2016, transposée en France par la loi de programmation militaire de 2013 et cela ne concernait seulement les Opérateurs d'Importance Vitale. Autant dire un nombre limité d’entreprise

Résultat : des équipes IT/OT habituées à une pression réglementaire modérée, des équipements industriels connectés déployés sans obligation cyber systématique, et une culture de conformité encore embryonnaire dans une grande partie du tissu industriel.

Ce calme est terminé. Entre 2022 et 2027, Pas moins de neuf textes majeurs entrent successivement en application. Ils ne se remplacent pas mais se cumulent (avec parfois quelques chevauchements), touchant simultanément les opérateurs et les fabricants d'équipements : DORA, Cyber Solidarity Act, RED, NIS 2, le Cyber Resilience Act (CRA), le Règlement Machines, l'IA Act.

La cybersécurité devient un sujet de Gouvernance

La conformité cyber n'est plus un sujet purement technique

Pour la première fois, trois logiques convergent simultanément Elle est une question de gouvernance d’entreprise :

- Responsabilité des dirigeants (NIS 2, IA Act)

- Condition d’accès au marché (CRA, Règlement machine)

- Une exigence de conception intégrée dès le développement produit

La cybersécurité a bien souvent été un sujet uniquement réservé aux RSSI avec l’aide des DSI.

Mais Le cadre réglementaire européen 2024–2027 met fin à cette logique : il fait remonter la cybersécurité au niveau du conseil d’administration, du COMEX — et des responsabilités personnelles.

Responsabilité des dirigeants : Deux données résument l'enjeu pour le COMEX

- D'une part, les sanctions encourues atteignent désormais 2 à 3 % du chiffre d'affaires mondial pour les manquements les plus graves

- D'autre part, les textes engagent la responsabilité personnelle des dirigeants pouvant conduire à une interdiction temporaire d’exercer, des poursuites judiciaires…

Condition d'accès au marché européen : Tous équipements industriels connectés (automate, capteur IIoT, IHM…) qui ne respectent pas les exigences du CRA ou du Règlement Machines ne pourront légalement plus être mis sur le marché UE à partir de fin 2027.

Puis Omnibus numérique : la simplification réelle ou écran de fumée ?

Fin 2025, la Commission européenne a lancé le Digital Omnibus package, une initiative visant à alléger la charge administrative des entreprises en révisant simultanément plusieurs textes (RGPD, NIS 2, IA Act, Data Act). Le mot d'ordre : simplification.

La réalité est plus nuancée. À date de parution, le texte est toujours en phase de consultation. Son contenu final n'est pas arrêté. Les pistes évoquées portent sur des allègements de reporting pour les PME et des ajustements de seuils : pas sur les exigences de sécurité substantielles. (Ex : Suppression de l’obligation de tenir un registre de traitement sauf ceux concernant des données sensibles)

Message clé pour le COMEX : le Digital Omnibus ne doit pas servir de prétexte à un attentisme. Différer sa mise en conformité NIS 2 ou CRA dans l'attente d'une éventuelle simplification expose l'entreprise à un double risque : dépassement des échéances et retard concurrentiel face aux acteurs qui auront anticipé.

Décryptage des textes réglementaires

Les réglementations peuvent être regrouper selon leur logique d'application :

- Les opérateurs et exploitants de sites industriels

- Les fabricants et concepteurs de produits

- Spécifique ou transversale

Opérateurs et sites

NIS 2 — La colonne vertébrale de la cybersécurité européenne - directive (UE) 2022/2555

Texte central dans la stratégie cyber européenne, il remplace NIS 1, dont elle élargit radicalement le périmètre. Là où NIS 1 ne touchait qu'une poignée d'opérateurs de services essentiels (Environ 300 entités), NIS 2 intègre des milliers d'entreprises supplémentaires dont tous les fabricants industriels de plus de 50 salariés ou 10 M€ de chiffre d'affaires. On passe ainsi d’une estimation de 300 à plus de 15000 entités !

La directive distingue deux niveaux.

- Les Entités Essentielles (énergie, transport, eau, santé, infrastructures numériques) sont soumises à une surveillance proactive.

- Les Entités Importantes (fabrication, chimie, agroalimentaire, déchets...) à une surveillance réactive.

Son ambition : instaurer un niveau commun élevé de cybersécurité dans l'Union européenne, en imposant aux entités concernées des mesures de sécurité concrètes : politique de sécurité formalisée, analyse des risques, plan de gestion de crise, notification d'incident sous 24 heures, maîtrise de la chaîne d'approvisionnement. (Modulo quelques écarts, nous retrouvons les mesures de l’ISO27001)

🛡️

NIS 2 — Directive (UE) 2022/2555

Opérateurs de services essentiels et importants

Transposition FR

Q1 2026 — loi nationale ANSSI

Entités visées

EE et EI dans 18 secteurs

Obligations clés

Politique de sécurité · Évaluation des risques · Notification incidents <24h · Sécurité supply chain · Responsabilité dirigeants

Autorité (FR)

ANSSI — pilote la transposition, habilitation à émettre des injonctions et sanctions

Sanctions max

10 M€ ou 2 % CA mondial (EE)

📌 Directive CER / REC (Critical Entities Resilience / Résilience des Entités Critiques)

La directive CER (2022/2557), sœur de NIS 2 publiée le même mois, s'adresse aux mêmes entités critiques mais sous l'angle de la résilience physique : protection des infrastructures contre les menaces intentionnelles, accidentelles ou naturelles. Elle dépasse donc le seul volet cyber. En pratique, NIS 2 et CER sont complémentaires et doivent être pilotées conjointement : un incident physique sur une infrastructure critique a des répercussions cyber, et inversement. La CER est transposée en droit français via la même démarche législative.

Fabricants et concepteurs de produits

Cyber Resilience Act (CRA) — La cybersécurité : une condition de mise sur le marché - Directive (UE) 2024/2847

Enjeux et objectifs : le CRA impose pour la première fois que tout produit avec éléments numériques respecte des exigences cyber pour obtenir le marquage CE. Automates, capteurs IIoT, IHM, logiciels embarqués, passerelles industrielles : tous sont concernés. Le principe fondateur est la sécurité by design : la cybersécurité doit être intégrée dès la conception et durant toute la durée de vie du produit (MCS : maintien en condition de sécurité).

Les modalités d’évaluation de sa conformité dépendront de sa catégorie :

- Par défaut : auto-évaluation

- Importants Classe I et II : par un tiers

- Critiques : certification de sécurité obligatoire

⚙️

CRA — Cyber Resilience Act, Règlement (UE) 2024/2847

Fabricants de produits avec éléments numériques

Application partielle

Septembre 2026 — signalement vulnérabilités

Application complète

Décembre 2027 — toutes exigences

Obligations clés

Sécurité by design · Gestion des vulnérabilités · Notification ENISA <24h · Documentation technique (SBOM) · Support sécurité ≥5 ans

Marquage CE

Obligatoire — intégré à l'évaluation CE

Sanctions max

15 M€ ou 2,5 % CA mondial

Autorité compétente

ENISA (notification incidents) — en France : ANSSI (aspects cybersécurité) et DGCCRF (surveillance du marché produits grand public)

Règlement Machines — La cybersécurité entre dans l'usine - Règlement (UE) 2023/1230

Enjeux et objectifs : En remplacement de la directive Machines de 2006, il introduit pour la première fois des exigences essentielles de cybersécurité pour les machines connectées : Robots, centres d'usinage, lignes automatisées — dès qu'ils intègrent une connectivité réseau, doivent être résilient aux risques cyber associés.

Périmètre. Le règlement s'applique aux fabricants de machines mises sur le marché de l'Union européenne. Il couvre les machines neuves mais aussi les modifications substantielles de machines existantes.

🏭

Règlement Machines — Règlement (UE) 2023/1230

Fabricants, importateurs et distributeurs de machines

Application

20 janvier 2027

Exigences cyber nouvelles

Protection contre accès non autorisés · Résistance aux perturbations réseau · Journalisation sécurité · Procédures de mise à jour sécurisée

Articulation CRA

Les deux textes se cumulent

Autorité compétente

Autorités nationales de surveillance du marché — en France : ANSSI (composants numériques) et DGE / DGCCRF (surveillance marché machines)

Enjeux et objectifs : Depuis août 2025, tout équipement radio mis sur le marché UE doit respecter des exigences de cybersécurité minimales (protection du réseau contre les perturbations, des données personnelles et des données sensibles traitées ou transmises…). Et cela pour l’exhaustivité de l'écosystème IIoT : capteurs sans fil, passerelles Wi-Fi, équipements Bluetooth, réseaux LoRaWAN.

📡

Directive RED — Directive 2014/53/UE · Actes délégués cyber (Règl. délégué 2022/30)

Fabricants d'équipements radio : IoT industriel, capteurs sans fil, passerelles, équipements de communication

Application

1er août 2025 — exigences cybersécurité en vigueur

Marquage CE

Obligatoire — fait partie de l'évaluation de conformité RED

Exigences clés

Protection du réseau contre les perturbations · Sécurité des données personnelles traitées · Protection contre les accès frauduleux · Résistance aux cyberattaques de base

Articulation CRA

Les deux textes se cumulent pour les équipements radio connectés. Le CRA a vocation à terme à absorber certaines exigences RED

Autorité compétente

ANFR (Agence Nationale des Fréquences) — ANSSI en appui technique pour les aspects cybersécurité

Spécifiques & Transversaux

IA Act — La réglementation de l'intelligence artificielle en industrie - règlement (UE) 2024/1689

Enjeux et objectifs : l’European AI Act, est le premier cadre légal mondial sur l'intelligence artificielle. Son approche est fondée sur le niveau de risque : plus un système d'IA est susceptible de causer des préjudices graves, plus ses exigences sont strictes.

Dans l'industrie, la multiplicité des cas d'usage de l'IA générative et des systèmes autonomes (robots collaboratifs, maintenance prédictive, SCAD) oblige à une cartographie des risques précise avant tout déploiement.

Et point important : la responsabilité des déployeurs est engagé, et pas seulement des développeurs. Un industriel qui déploie une solution IA tierce dans son process de production est responsable de sa conformité. Il doit donc auditer les solutions IA qu'il utilise, pas seulement celles qu'il développe.

🤖

IA Act — Règlement (UE) 2024/1689

Fournisseurs et déployeurs de systèmes d'IA en Europe

Haut risque industrie

Application août 2026

Application complète

Août 2027

Obligations haut risque

Cartographie des risques · Documentation · Traçabilité et journalisation · Supervision humaine · Robustesse et cybersécurité explicitement exigées

Autorité compétente

Bureau européen de l'IA — En France : rôle pressenti pour la CNIL (données personnelles) et l'ANSSI (aspects cybersécurité)

Sanctions max

30 M€ ou 6 % CA mondial

Passer à l’action

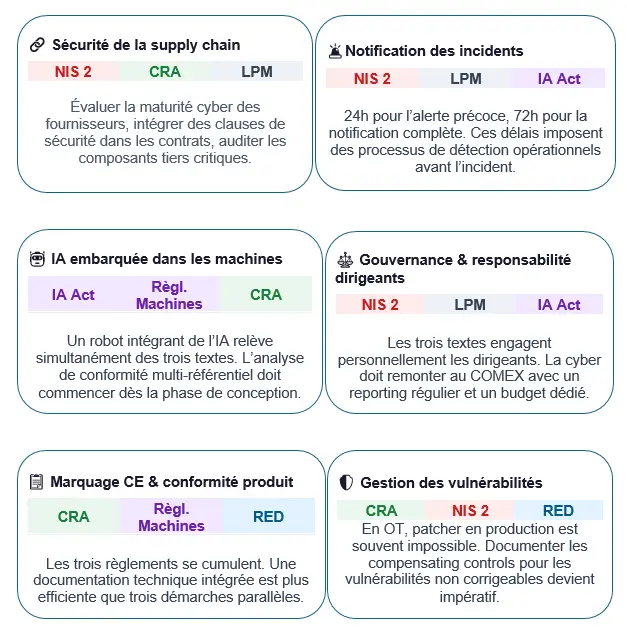

Traités isolément, ces textes donnent l'impression d'une complexité ingérable. Lus de façon transversale, ils révèlent une architecture cohérente qu'il est possible d'aborder de manière stratégique. Six thèmes opérationnels traversent l'ensemble de la réglementation et peuvent servir de piliers à un programme de conformité intégré.

Qui est concerné et par quoi ?

Six chantiers transverses

Par où commencer ?

- Cartographier

Suis-je Entité Essentielle ou Entité Importante selon NIS 2 ?

Suis-je fabricant d'équipements soumis au CRA ?

Cette cartographie conditionne l'ordre des priorités

- Prioriser

La transposition française de NIS 2 (Q1 2026) et l'application partielle du CRA (septembre 2026) sont les premières échéances concrètes. Elles définissent le calendrier court terme non négociable

- Mutualiser

La gestion des risques, la documentation technique, les politiques de sécurité et les processus de notification sont communs à plusieurs textes. Un programme intégré évite la duplication des efforts et réalise des économies d'échelle significatives.

- Engager la direction — maintenant

La conformité NIS 2/CRA/IA Act ne peut pas être pilotée en silo par l'équipe cyber. Elle requiert un mandat et un budget validés au niveau du COMEX, avec un reporting régulier au conseil d'administration

- Valoriser la conformité

Les organisations qui intègrent ces réglementations tôt et stratégiquement en sortent avec des produits plus fiables, des clients plus fidèles, des assureurs plus cléments et un accès privilégié au marché européen.

Synthèse

Les échéances

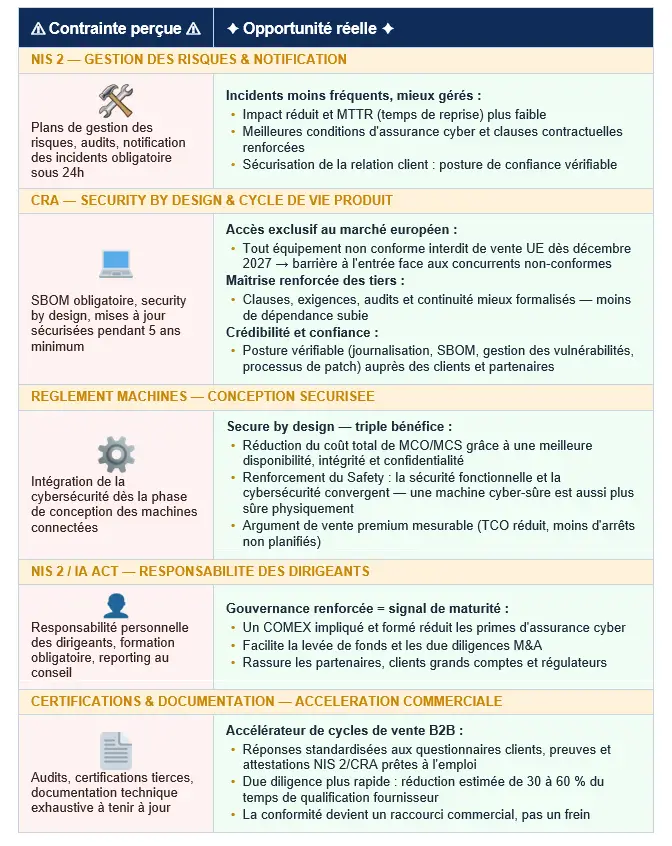

Pour Transformer ses « contraintes » en avantages compétitifs

Au-delà de la conformité, ce corpus réglementaire marque une inflexion : la cybersécurité n’est plus une option ni un projet ponctuel, mais une exigence de la part de nos clients non négociable.

NIS2, CRA, RED, Machines, IA Act et les textes associés imposent un socle : gouvernance, traçabilité, gestion des vulnérabilités, maîtrise des tiers, résilience et transparence.

Plutôt que les percevoir comme des contraintes, transformons-les en des opportunités et en des leviers de différenciation : Industrialiser la sécurité, démontrer la confiance, accélérer les cycles de vente et réduire le coût des incidents.

A nous de passer de passer d’une logique : “être conforme”

À une logique : “Être fiable, prouvable et compétitif »

! Tous ensemble, Faisons de la sécurité un levier concurrentiel !

ANNEXES

⚠️ Réglementations sectorielles spécifiques

Cet article traite des textes européens et français à portée transversale cyber

Des réglementations sectorielles spécifiques s'y ajoutent selon votre domaine : règlement NCCS pour l'électricité transfrontalière, exigences EASA pour l'aviation, résolutions IMO pour le maritime, exigences ASN pour le nucléaire, arrêtés sectoriels OIV propres à chaque ministère coordonnateur

Il est possible d’y ajouter également La directive CER (2022/2557), publiée en même temps que NIS 2, y ajoute une dimension de résilience physique des infrastructures critiques.

Références & sources

Cet article s'appuie sur les textes officiels et les publications de référence suivantes. Les liens vers EUR-Lex renvoient aux versions consolidées en vigueur.

Textes officiels — Journaux officiels & EUR-Lex

NIS 2 : Directive (UE) 2022/2555 du Parlement européen et du Conseil du 14 décembre 2022 — EUR-Lex, JO UE L333, 27 déc. 2022

CRA : Règlement (UE) 2024/2847 relatif aux exigences horizontales de cybersécurité pour les produits comportant des éléments numériques — EUR-Lex, JO UE L 2024, 23 oct. 2024

IA Act : Règlement (UE) 2024/1689 établissant des règles harmonisées concernant l'intelligence artificielle — EUR-Lex, JO UE L 2024, 12 juil. 2024

Règlement Machines :Règlement (UE) 2023/1230 relatif aux machines — EUR-Lex, JO UE L160, 23 juin 2023

RED : Directive 2014/53/UE et Règlement délégué (UE) 2022/30 de la Commission complétant la directive RED — EUR-Lex, JO UE L7, 12 janv. 2022

DORA : Règlement (UE) 2022/2554 sur la résilience opérationnelle numérique du secteur financier — EUR-Lex, JO UE L333, 27 déc. 2022

Cyber Solidarity Act : Règlement (UE) 2024/2847 portant sur la solidarité en matière de cybersécurité — EUR-Lex, 2024

CER : Directive (UE) 2022/2557 sur la résilience des entités critiques — EUR-Lex, JO UE L333, 27 déc. 2022

Digital Omnibus : COM(2025) XX — Initiative de simplification numérique, Commission européenne — consultation publique en cours

ANSSI — Agence Nationale de la Sécurité des Systèmes d'Information

Guide de transposition NIS 2 · ssi.gouv.fr/entreprise/reglementation/nis2

Guide d'hygiène informatique — Référentiel PGSSI-S

Note d'information sur le Cyber Resilience Act · ssi.gouv.fr

Recommandations sur la sécurité des systèmes industriels (ICS) — ANSSI, janv. 2022

NIS 2 — Articles de référence

Directive NIS 2 : enjeux et bonnes pratiques de conformité — Cloud Magazine, sept. 2025

DORA, CRA, NIS 2 : impacts des nouvelles directives européennes — BakerTilly, nov. 2024

Rapport NIS 2 — CSNP (Conseil Supérieur du Numérique et des Postes), oct. 2024

Cybersécurité : anticiper la transposition de NIS 2 — CMS Francis Lefebvre, mars 2025

Cybersécurité : tout savoir sur la directive NIS 2 pour les entreprises — Les Échos Solutions, sept. 2025

CRA — Cyber Resilience Act — Articles de référence

Cyber Resilience Act : comment s'y préparer ? — L'Usine Digitale, juill. 2025

Comment se préparer à la loi européenne sur la résilience cybernétique (CRA) — délais clés et étapes de conformité — NMi, déc. 2024

Loi sur la cyberrésilience : le temps presse pour la conformité — White & Case LLP, déc. 2024

[Communiqué] Cyber Resilience Act : êtes-vous prêts pour les échéances 2026 et 2027 ? — CNLL, janv. 2025

IA Act — Articles de référence

AI Act 2025 : comprendre les implications et les enjeux — M2i Formation, févr. 2025

AI Act : impact et enjeux pour les entreprises européennes — Digitemis, août 2024

AI Act : numérique — quels changements pour les entreprises ? — Service Public Entreprendre, oct. 2025

IA éthique et responsable : quel impact business ? — SQLI France, nov. 2025

Éthique de l'IA : enjeux pour le commerce B2B — Djust, mars 2025

AI Act : principe et enjeux pour les entreprises — Sigma Numérique, janv. 2026

Glossaire

IIoT (Industrial Internet of Things)

Extension de l'IoT au contexte industriel : capteurs sans fil, passerelles de communication, équipements de mesure connectés déployés sur les lignes de production et réseaux OT

MSP / MSSP (Managed Service Provider / Managed Security Service Provider)

Prestataires fournissant des services informatiques ou de sécurité managés. Peuvent être qualifiés d'entités importantes sous NIS 2 si leur chiffre d'affaires et leur criticité dépassent les seuils, en tant que fournisseurs de services numériques.

OT (Operational Technology)

Technologies opérationnelles : ensemble des systèmes matériels et logiciels qui détectent ou causent des modifications via le contrôle direct d'équipements industriels, d'actifs, de processus. S'oppose à l'IT (Information Technology)

Sécurité by design

La cybersécurité doit être intégrée dès la conception du produit, et non ajoutée a posteriori. Implique des choix d'architecture, de chiffrement et de gestion des accès dès les premières phases de développement.

SBOM (Software Bill of Materials)

Inventaire structuré des composants logiciels d'un produit (bibliothèques open source, dépendances, versions). Obligatoire sous le CRA pour la documentation technique de tout produit numérique. Permet de gérer proactivement les vulnérabilités sur les composants tiers.

SCADA (Supervisory Control and Data Acquisition)

Système de supervision et d'acquisition de données industrielles. Agrège les données de capteurs et automates pour permettre le contrôle à distance de processus industriels étendus (réseaux électriques, pipelines, usines)

Retour aux articles